「共有ドライブ、便利だから使ってるけど、正直もう誰が何にアクセスできるのか把握できていない…」 「機密情報が入ってるかもしれないのに、外部共有が勝手に増えてそうで怖い…」 「入社や異動のたびに、手作業で共有ドライブの権限を付与するのが面倒だし、ミスも怖い…」

こんな悩みを抱えている情シス担当者は少なくありません。Google Driveの共有ドライブはチームでのファイル共有に非常に便利ですが、運用を間違えるとアクセス権限が複雑化し、情報漏洩のリスクを高め、日々の管理業務を圧迫してしまいます。

この記事では、情シスとして「どうすれば共有ドライブを安全かつ効率的に運用できるのか」という問いに対し、アクセス権限設計の基本から、OU(組織部門)連携、DLP(データ損失防止)ポリシー活用、監査ログによる監視、そして運用ポリシー策定まで、具体的な実践方法を解説します。

この記事を読んだほうが良い人

- 100名規模の企業でGoogle Driveの共有ドライブを運用している情シス担当者

- 共有ドライブのアクセス権限が複雑化し、管理に課題を感じている人

- 情報漏洩リスクを低減するための具体的な対策を知りたい人

- 共有ドライブの運用ルールを設計し、従業員に浸透させたいと考えている人

- Google Workspaceの管理機能をもっと高度に活用したい人

共有ドライブの「カオス」を整理する:なぜガバナンスが重要なのか

共有ドライブは、個人のマイドライブとは異なり、ファイルやフォルダの所有権が組織に属するため、チームやプロジェクトで共有資産として利用するのに適しています。しかし、その手軽さゆえに、以下のような課題に直面しがちです。

- アクセス権限の複雑化: 部署やプロジェクトが乱立し、それぞれの共有ドライブに個別にメンバーを追加していくうちに、誰がどの情報にアクセスできるのか、全体像が見えなくなることがあります。

- 情報漏洩リスクの増大: 外部共有の設定が安易に行われたり、機密情報が不適切な共有ドライブに置かれたりすることで、意図しない情報漏洩のリスクが高まります。

- シャドーIT化: 公式なルールがないまま、従業員が各自で共有ドライブを作成・運用し、管理者の目が届かない「シャドーIT(会社が管理・把握していないIT機器・サービスの利用)」が発生する温床となることがあります。

- 監査の困難さ: 何か問題が起きた際に、誰がいつ、どのような操作を行ったのかを追跡するのが困難になります。

これらの課題は、企業のセキュリティリスクを高めるだけでなく、日々の業務効率の低下にも繋がります。だからこそ、情シス主導で体系的なデータガバナンスを確立することが不可欠です。

1. アクセス権限設計の基本とOU(組織部門)連携による効率化

共有ドライブの権限は、マイドライブの共有とは異なり、メンバーに対して役割ベースで付与されます。

- 管理者: 共有ドライブのメンバー管理、設定変更、ファイル・フォルダの追加・編集・削除、共有ドライブの削除など、すべての操作が可能です。

- コンテンツ管理者: ファイル・フォルダの追加・編集・削除が可能です。ただし、メンバーの追加・削除は行えません。メンバー管理は管理者のみが実施できます。

- 投稿者: ファイル・フォルダの追加・編集。

- 閲覧者: ファイル・フォルダの閲覧のみ。

- コメント投稿者: ファイル・フォルダの閲覧とコメントの追加。

この権限レベルを適切に設計することが第一歩です。

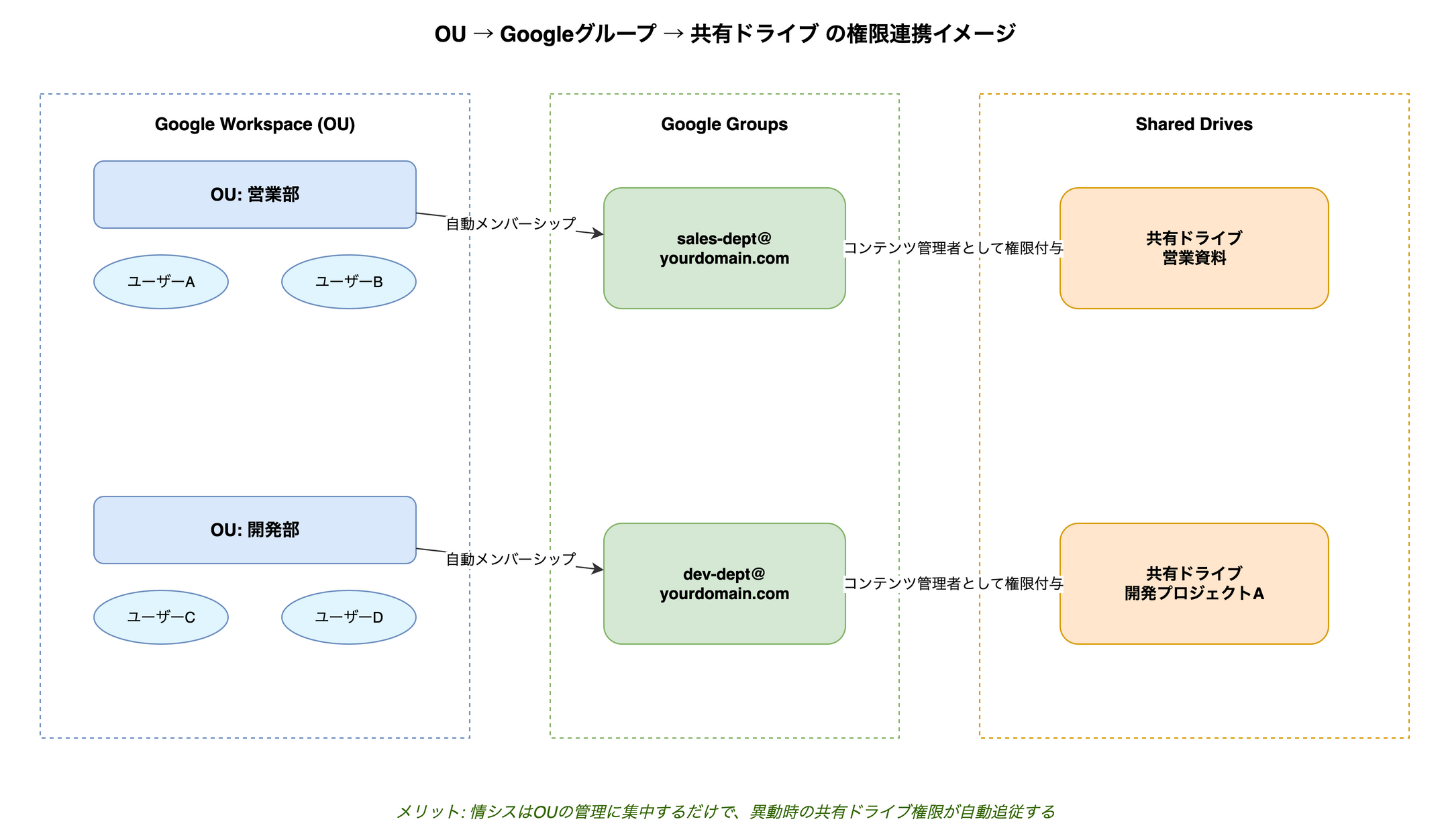

OU(組織部門)との連携で権限管理を自動化・簡素化する

従業員の入社・異動・退職のたびに、手動で共有ドライブのメンバーを追加・削除するのは手間がかかり、ミスも発生しやすくなります。ここで活用したいのが、Google WorkspaceのOU(組織部門)です。

OUとは、組織内のユーザーを部署や役割に応じてグループ分けする機能です。このOUとGoogleグループを組み合わせることで、共有ドライブの権限管理を大幅に効率化できます。

OU連携の考え方

- OUの設計: 組織の部署構成に合わせてOUを設計します。(例:

本社/営業部,本社/開発部,支社/大阪支店など) - Googleグループの作成: 各OUに対応するGoogleグループを作成し、そのOUに所属するユーザーをメンバーとして自動的に追加する設定にします。(例:

sales-dept@yourdomain.com,dev-dept@yourdomain.com) - 共有ドライブへの権限付与: 共有ドライブのメンバーとして、個々のユーザーではなく、作成したGoogleグループを追加します。

OUと共有ドライブの連携イメージ

この方法であれば、ユーザーがOU間で異動した場合、自動的に所属グループが変更され、それに伴い共有ドライブのアクセス権限も自動的に更新されます。情シスはOUの管理に集中でき、個別の共有ドライブの権限を触る手間が大幅に削減されます。

2. データ損失防止(DLP)ポリシーで情報漏洩を防ぐ

共有ドライブで最も懸念されるリスクの一つが、意図しない情報漏洩です。Google WorkspaceのDLP(Data Loss Prevention:データ損失防止)機能は、このリスクを軽減するための強力なツールです。

DLPポリシーを設定することで、特定の機密情報(クレジットカード番号、個人情報、マイナンバーなど)を含むファイルが、共有ドライブから外部に共有されようとしたり、ダウンロードされようとしたりする際に、その操作をブロックしたり、警告を発したりできます。

DLPポリシー設定例

管理コンソールから「セキュリティ」→「アクセスとデータ管理」→「データ保護」へ進み、ルールを作成します。

設定例:クレジットカード番号を含むファイルの外部共有をブロック

- ルールのトリガー: 「新規作成またはアップロードされたコンテンツ」「既存のコンテンツ」の両方に適用。

- 保護するデータ: 「機密情報タイプ」で「クレジットカード番号」を選択。

- 条件: 「ドライブ」を選択し、「ドメイン外への共有」をトリガーとする。

- アクション: 「共有をブロック」を設定。

これにより、共有ドライブ内にクレジットカード番号が含まれるファイルをアップロードしたり、既存のファイルを外部に共有しようとしたりすると、システムが自動的にブロックし、情報漏洩を未然に防ぎます。

DLPは、水際対策として非常に有効です。組織の機密情報定義に合わせて、適切なポリシーを設定し、定期的に見直すことが重要です。

3. 監査ログを活用した不正アクセス・不審なアクティビティの検知

どれだけ強固な権限設計やDLPポリシーを導入しても、不正アクセスや内部犯行のリスクはゼロにはなりません。そこで、日々の運用で欠かせないのが、Google Workspaceの監査ログの活用です。

管理コンソールの「レポート」→「監査と調査」→「Driveログイベント」では、共有ドライブを含むGoogle Drive上で行われたあらゆる操作の履歴を確認できます。

監査ログで確認すべきポイント

- 共有設定の変更: 共有ドライブやその中のファイル・フォルダの共有設定が外部向けに変更されていないか。

- 外部共有: 特定のユーザーが頻繁に外部共有を行っていないか。

- ファイルの削除・移動: 重要なファイルが不審な形で削除されたり、別の場所に移動されたりしていないか。

- アクセス元IPアドレス: 通常とは異なるIPアドレスからのアクセスがないか。

ログ検索の例

「フィルタを追加」で「イベントタイプ」を「共有設定を変更」に設定し、「アクター」を特定のユーザーに、「ターゲット」を特定の共有ドライブに絞り込むことで、その共有ドライブの共有設定変更履歴を追跡できます。

情シスは、これらのログを定期的に監視し、不審なアクティビティを早期に検知するための体制を構築する必要があります。Google Workspaceには、特定のイベントが発生した際にアラートを送信する機能もありますので、これを活用して自動的に異常を通知させる設定も検討しましょう。

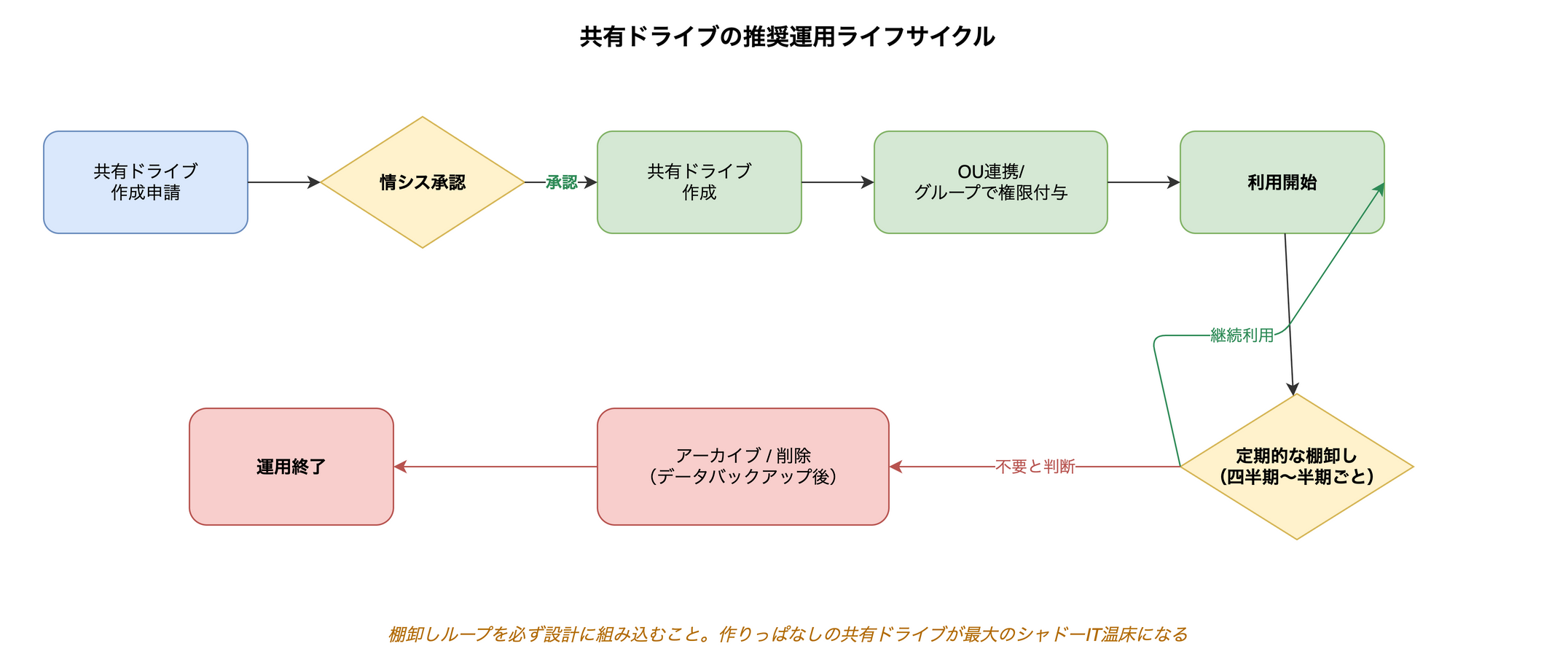

4. 共有ドライブのライフサイクル管理と運用ポリシー策定

共有ドライブのガバナンスを確立するためには、技術的な設定だけでなく、組織としての運用ルールを明確にし、従業員に浸透させることが不可欠です。

推奨される運用フロー

運用ポリシーに含めるべき項目

- 共有ドライブ作成ルール:

- 誰が共有ドライブを作成できるか(情シスのみ、特定の管理者のみなど)。

- 命名規則(例:

[部署名]_[プロジェクト名]_共有,[YYYYMM]_アーカイブ)。 - 管理者の指定(最低2名以上など)。

- アクセス権限付与ルール:

- OUとGoogleグループを基本とすること。

- 個別のユーザーへの権限付与は、特別な理由がない限り禁止または制限。

- 外部ユーザーへの共有は、承認フローを必須とする。

- 保存する情報の種類:

- 機密情報の取り扱いに関するガイドライン(DLPポリシーとの連携)。

- 個人情報の保存に関するルール。

- 著作権・肖像権に関する注意事項。

- 定期的な棚卸し:

- 利用状況の確認頻度(半年ごと、1年ごとなど)。

- 不要な共有ドライブのアーカイブ・削除手順。

- 従業員への周知と教育:

- 共有ドライブの正しい使い方、セキュリティポリシーに関する定期的な研修。

- ポリシー違反時の対応。

このような運用ポリシーを明確にすることで、従業員は迷うことなく共有ドライブを利用できるようになり、情シスは管理負担を軽減しつつ、セキュリティレベルを維持できます。

トラブルシューティング:よくある課題とその解決策

情シスとして共有ドライブを運用していると、様々なトラブルに直面します。ここではよくある課題と、その解決策について触れておきます。

- 「共有設定が複雑で、誰がアクセスできるのか把握できない」

- 解決策: Google Workspace管理コンソールの「レポート」→「監査と調査」→「Driveログイベント」で、共有ドライブの「共有設定を変更」イベントや「外部共有」イベントを検索します。また、Google DriveのAPIを活用して、共有ドライブ全体の共有設定を一括で取得するスクリプトを開発することも可能です。

- 「誤って重要なファイルが削除されてしまった」

- 解決策: 共有ドライブ内のファイルは、削除されても30日間は共有ドライブのゴミ箱に残ります。管理者であれば、このゴミ箱から復元できます。30日を超過した場合は、Google Workspaceのデータ復元機能(データ保持ポリシーが設定されている場合)を検討します。

- 「意図せず外部に情報が漏洩した可能性がある」

- 解決策: まずはDLPポリシーが適切に設定されているか確認し、不足があれば追加します。次に、Driveログイベントで「外部共有」や「ダウンロード」の履歴を調査し、不審な操作がないか確認します。必要に応じて、対象ユーザーへのヒアリングや、共有設定の制限強化を行います。

- 「共有ドライブの容量が逼迫してきた」

- 解決策: 定期的な棚卸しで不要なファイルを削除またはアーカイブします。また、大容量のファイルを共有ドライブにアップロードする際のルールを設け、必要であればGoogle Cloud Storageなど別のストレージサービスの活用も検討します。

まとめ:安全で効率的な共有ドライブ環境を目指して

Google Driveの共有ドライブは、現代のビジネスにおいて不可欠なツールです。しかし、その利便性の裏には、適切なガバナンスなくしてはセキュリティリスクや運用負荷が増大するという側面があります。

情シスとして、共有ドライブを最適化するためには、以下のステップを段階的に進めることをお勧めします。

- 現状把握と課題の洗い出し: 現在の共有ドライブの利用状況、権限の複雑性、リスクを可視化します。

- OU連携による権限管理の効率化: OUとGoogleグループを組み合わせ、入社・異動・退職時の権限管理を自動化・簡素化します。

- DLPポリシーによる情報漏洩対策: 機密情報の種類を特定し、DLPポリシーを設定して外部共有やダウンロードを制限します。

- 監査ログによる監視体制の構築: Driveログイベントを活用し、不審なアクティビティを早期に検知できる仕組みを整えます。必要に応じてアラートを設定します。

- 運用ポリシーの策定と周知: 共有ドライブの作成ルール、利用ルール、棚卸しルールを明確にし、従業員への教育を徹底します。

これらの取り組みは一朝一夕には完了しませんが、一つずつ着実に進めることで、安全で効率的な共有ドライブ環境を構築し、情シスの管理負担を軽減しつつ、企業全体の情報セキュリティレベルを向上させることができます。

「うちの会社も、共有ドライブのガバナンスを強化しないと…」そう感じたなら、まず現状の把握から始めてみてください。

コーポレートITのご相談はお気軽に

この記事で書いたような業務改善・自動化の設計から実装まで、DRASENASではコーポレートITの現場に寄り添った支援を行っています。 「まず相談だけ」でも大歓迎です。DRASENAS 公式サイトからお気軽にどうぞ。

御社の IT 部門、ここにあります。

「ITのことはあまりわからない」── そのような状態からで、まったく問題ございません。まずはお気軽にご相談ください。